ទាំងអស់អំពីការ hashing

នៅក្នុងពិភពឌីជីថលនាពេលបច្ចុប្បន្ននេះ សុវត្ថិភាពទិន្នន័យគឺជាកង្វល់ដ៏សំខាន់សម្រាប់បុគ្គល និងស្ថាប័ន។ ចាប់ពីការការពារលេខសម្ងាត់រហូតដល់ភាពត្រឹមត្រូវនៃទិន្នន័យ វាចាំបាច់ណាស់ក្នុងការមានយន្តការដ៏រឹងមាំដើម្បីធានាបាននូវការសម្ងាត់ និងភាពត្រឹមត្រូវនៃព័ត៌មានរសើប។ នេះគឺជាកន្លែងដែល hashing ចូលមក។

Hashing ដែលជាបច្ចេកទេសគ្រីបគ្រីបជាមូលដ្ឋាន ផ្តល់ជូន ក ដំណោះស្រាយដ៏មានឥទ្ធិពល ដើម្បីធានាសុវត្ថិភាពទិន្នន័យដែលមិនអាចត្រឡប់វិញបាន។

នៅក្នុងអត្ថបទនេះ យើងនឹងស្វែងយល់ពីព័ត៌មានលម្អិតនៃការ hashing ស្វែងយល់ពីរបៀបដែលវាដំណើរការ កម្មវិធីរបស់វា និងភាពពាក់ព័ន្ធរបស់វានៅក្នុងទិដ្ឋភាពសុវត្ថិភាព IT ។

ទទួលបានប្រាក់រង្វាន់ 200% បន្ទាប់ពីការដាក់ប្រាក់ដំបូងរបស់អ្នក។ ប្រើលេខកូដផ្សព្វផ្សាយនេះ៖ argent2035

🚀 តើហាសជាអ្វី?

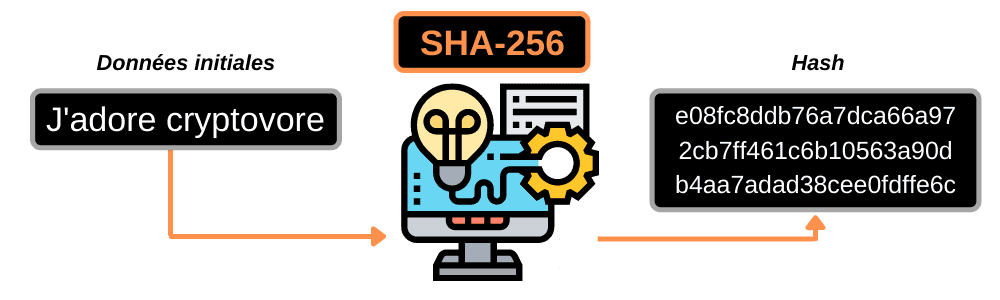

Hashing ជាពាក្យសាមញ្ញ គឺជាការបំប្លែងគណិតវិទ្យាដែលយកទិន្នន័យនៃទំហំអថេរ ហើយបំប្លែងវាទៅជាស្នាមម្រាមដៃឌីជីថលតែមួយគត់នៃទំហំថេរ។ ស្លាកស្នាមនេះ ជារឿយៗគេហៅថាសញ្ញា“, គឺជាការសង្ខេបគ្រីបដែលសង្ខេបទិន្នន័យដើមដែលមិនអាចត្រឡប់វិញបានទាំងអស់។

ម្យ៉ាងវិញទៀត វាស្ទើរតែមិនអាចទៅរួចទេក្នុងការរៀបចំឡើងវិញនូវទិន្នន័យដើមពី hash ដែលធ្វើឱ្យ hashing ជាបច្ចេកទេសមួយដ៏សំខាន់សម្រាប់ធានានូវភាពសម្ងាត់ និងសុវត្ថិភាពព័ត៌មាន។

មួយនៃការប្រើប្រាស់ទូទៅបំផុតនៃការ hashing គឺ ពិនិត្យភាពត្រឹមត្រូវនៃទិន្នន័យស. តាមរយៈការគណនាស្នាមម្រាមដៃនៃឯកសារ ឬសំណុំទិន្នន័យ វាអាចរកឃើញការកែប្រែ ឬកែប្រែទិន្នន័យណាមួយ។

សូម្បីតែការផ្លាស់ប្តូរបន្តិចបន្តួចនៅក្នុងទិន្នន័យដើមនឹងបណ្តាលឱ្យមានស្នាមម្រាមដៃខុសគ្នាទាំងស្រុង ដែលអនុញ្ញាតឱ្យមានកំហុស ឬឧបាយកលព្យាយាមកំណត់អត្តសញ្ញាណយ៉ាងឆាប់រហ័ស។

សញ្ញាក៏រកឃើញកន្លែងរបស់ខ្លួននៅក្នុងវិស័យគ្រីបគ្រីប ដោយផ្តល់ជូននូវ a ការការពារពាក្យសម្ងាត់ខ្លាំង និងព័ត៌មានរសើប។ ជាជាងការរក្សាទុកពាក្យសម្ងាត់ដោយផ្ទាល់នៅក្នុងមូលដ្ឋានទិន្នន័យ ប្រព័ន្ធសុវត្ថិភាពបានបំបែកពួកគេមុនពេលរក្សាទុកពួកវា។

នៅពេលដែលអ្នកប្រើប្រាស់បញ្ចូលពាក្យសម្ងាត់របស់ពួកគេ វាត្រូវបានបំបែកម្តងទៀត ហើយប្រៀបធៀបទៅនឹងតម្លៃដែលបានរក្សាទុកសម្រាប់ការផ្ទៀងផ្ទាត់។ ដូច្នេះ សូម្បីតែនៅក្នុងព្រឹត្តិការណ៍នៃការចូលប្រើមូលដ្ឋានទិន្នន័យដោយគ្មានការអនុញ្ញាតក៏ដោយ ពាក្យសម្ងាត់នៅតែមិនអាចបកស្រាយបាន។

ទោះយ៉ាងណាក៏ដោយ មិនមែនគ្រប់ក្បួនដោះស្រាយ hashing ត្រូវបានបង្កើតឡើងស្មើគ្នានោះទេ។ មួយចំនួនត្រូវបានចាត់ទុកថាលែងប្រើ ឬងាយរងការវាយប្រហារដោយគ្រីបគ្រីបកម្រិតខ្ពស់។

អ្នកជំនាញផ្នែកសន្តិសុខណែនាំឱ្យប្រើក្បួនដោះស្រាយដ៏រឹងមាំ និងត្រូវបានបង្កើតឡើងយ៉ាងល្អ។ ដូចជា SHA-256 ឬ SHA-512 ដើម្បីធានាបាននូវសុវត្ថិភាពល្អបំផុត។

🚀 ហេតុអ្វីត្រូវហាស?

វាមានសារៈសំខាន់ណាស់ក្នុងការប្រើប្រាស់ hash ដើម្បីអាចធានាបាននូវប្រតិបត្តិការដែលបានអនុវត្តរួចហើយ និងដែលនឹងមកដល់ផងដែរ។

នៅពេលដែលការកែប្រែត្រូវបានធ្វើឡើងនៅលើបណ្តាញ អ្នកនឹងត្រូវកែប្រែប្លុកពីមុនទាំងអស់ ក៏ដូចជាសញ្ញាដែលជាប់ទាក់ទងរបស់វា។ ប្រសិនបើយើងធ្វើការកែប្រែនៅលើបណ្តាញទាំងមូលនោះ hash ដែលនឹងត្រូវបានបង្កើតនឹងជារបស់អ្នក។

អត្ថបទគួរអាន៖ ទាំងអស់អំពីដីកា

អ្នកនឹងត្រូវប្រៀបធៀប hash របស់អ្នកក៏ដូចជាបណ្តាញ ដើម្បីកុំឱ្យប្រតិបត្តិការមានសុពលភាព។

ពិតប្រាកដណាស់ សញ្ញាគឺជាធាតុសំខាន់មួយសម្រាប់រដ្ឋធម្មនុញ្ញនៃដើមឈើ Markel ។ ដូច្នេះវាអាចទៅរួចសម្រាប់រូបិយប័ណ្ណគ្រីបតូមួយចំនួនដើម្បីបញ្ចូលគ្នានូវមុខងារ hash ជាច្រើនដែលមានលក្ខណៈសម្បត្តិខុសពីអ្នកដទៃ។

🚀 ច្បាប់ និងលក្ខណសម្បត្តិនៃការធ្វើកូដកម្ម

ដើម្បីឱ្យមុខងារ hash ត្រឹមត្រូវ វាត្រូវតែគោរពច្បាប់ និងលក្ខណៈសម្បត្តិមួយចំនួន៖

- ប្រវែងនៃហត្ថលេខា បានប្រើត្រូវតែដូចគ្នាជានិច្ច មិនថាអ្នកបញ្ចូលទិន្នន័យប៉ុន្មានទេ។ ក្រោយមកទៀត យើងនឹងឃើញប្រវែងនៃស្នាមម្រាមដៃនៅក្នុងមុខងារ hash ។

- ពីស្នាមម្រាមដៃ, វាមិនអាចទៅរួចទេក្នុងការស្វែងរកទិន្នន័យដើម៖ មុខងារនៅក្នុង hash ដំណើរការក្នុងទិសដៅតែមួយប៉ុណ្ណោះ។

- វាមិនអាចទៅរួចទេក្នុងការទស្សន៍ទាយហត្ថលេខា។ វាមិនអាចទៅរួចទេដែលអ្នកព្យាយាមស្រមៃមើលហត្ថលេខាដោយពិនិត្យមើលទិន្នន័យ។

- ប្រសិនបើអ្នកមានទិន្នន័យច្រើន ទិន្នន័យនីមួយៗត្រូវតែ មានហត្ថលេខាផ្សេងៗគ្នា។

🚀របៀបដែល hashing ដំណើរការ

តាមពិតទៅ hashing គឺជាដំណើរការស្វ័យប្រវត្តិដែលមានសក្តានុពលក្នុងការប្រដូចទៅនឹងលេខកូដដែលត្រូវបានផ្ញើចេញក្នុងអំឡុងពេលសង្រ្គាម។

តាមទ្រឹស្ដី វាគ្រាន់តែជាការចាំបាច់ក្នុងការបន្ថែម ផ្លាស់ប្តូរ ឬបំប្លែងតួអក្សរផ្សេងៗនៃសារ ដើម្បីទទួលបានកូដដែលត្រូវតែខុសគ្នាទាំងស្រុងពីអ្នកដទៃ និងមានតែមួយគត់នៅក្នុងប្រភេទរបស់វា។

អត្ថបទគួរអាន៖ ទទួលបានមូលនិធិប្រមូលផ្តុំសម្រាប់គម្រោងរបស់អ្នក។

hash អនុញ្ញាតឱ្យអ្នកបង្កើតពីការបញ្ចូលបន្ថែមអថេរ ដែលជាកូដថេរ។ ទោះបីជាប្រវែងនៃខ្សែអក្សរមានច្រើនជាង 5 អក្សរ ឬសូម្បីតែ 500 ពាក្យក៏ដោយ វានៅតែគួរតែផ្តល់លទ្ធផលត្រឹមតែទំហំតែមួយប៉ុណ្ណោះ។

មុខងារ Hash ទាំងអស់មានលក្ខណៈសម្បត្តិដូចគ្នា។ ដែលជា:

- អ្នកកំណត់ ៖ ដោយផ្ទាល់ បន្ទាប់ពីឆ្លងកាត់ឧបករណ៍កិននៃមុខងារជាសំណួរ លទ្ធផលនៃសារ គ្រប់កាលៈទេសៈទាំងអស់ ត្រូវតែប្រែប្រួល៖ ទីកន្លែង គ្រា ការធ្វើដដែលៗ ...

- La ការតស៊ូ ៖ លទ្ធផលដែលទទួលបានពីអនុគមន៍មិនត្រូវអនុញ្ញាតឱ្យនរណាម្នាក់ត្រឡប់ទៅកាន់សារដំបូងឡើយ។

- ប្លែក ៖ លទ្ធផលដែលទទួលបានពីមុខងារទាក់ទងនឹងសារស្រដៀងគ្នាពីរមិនត្រូវស្រដៀងគ្នាទេ ប៉ុន្តែខុសគ្នា និងងាយកំណត់អត្តសញ្ញាណ។

- មានតែមួយគត់ ៖ បន្ទាប់ពីការវិភាគ សារពីរផ្សេងគ្នាមិនអាចចេញមកជាមួយលទ្ធផលដូចគ្នាបានទេ។

- មានប្រសិទ្ធិភាព ៖ លទ្ធផលមិនត្រូវពន្យារពេលទេ វាត្រូវតែភ្លាមៗ។

ដូច្នេះ ចំណាប់អារម្មណ៍នៃការ hash គឺដើម្បីធ្វើជាស្តង់ដារមាតិកាដើម្បីឱ្យមានចំនួនតួអក្សរដូចគ្នាបេះបិទ និងអាចកំណត់អត្តសញ្ញាណទិន្នន័យតាមរបៀបតែមួយគត់សម្រាប់សារមួយទៅសារមួយទៀត។

🚀ការប្រើប្រាស់ជាក់ស្តែងនៃមុខងារសញ្ញាផ្សេងគ្នា

បញ្ជីនេះមិនទាន់បានពេញលេញទេ ព្រោះមានការប្រើប្រាស់មុខងារនេះជាច្រើនទៀត៖

- ប្រៀបធៀបពាក្យសម្ងាត់ : ដូចដែលបាននិយាយថា នៅពេលរក្សាទុកពាក្យសម្ងាត់របស់អ្នក អ្វីៗគ្រប់យ៉ាងត្រូវបានធ្វើសម្រាប់សុវត្ថិភាព។

- ការផ្ទៀងផ្ទាត់ទិន្នន័យដែលបានទាញយករបស់អ្នក។ ៖ ក្នុងករណីខ្លះ ឧទាហរណ៍ នៅពេលអ្នកទាញយកឯកសារពីអ៊ីនធឺណិត ហត្ថលេខាដើមរបស់ឯកសារគឺអាចរកបាន។

វាត្រូវបានបង្ហាញដោយផ្ទាល់នៅលើវែបសាយត៍ ឬក្នុងឯកសារផ្សេងទៀតដែលដាច់ដោយឡែក។ ដើម្បីធានាដល់អ្នកថាឯកសារត្រូវបានទាញយកត្រឹមត្រូវ អ្នកនឹងត្រូវពិនិត្យមើលថា ហត្ថលេខារបស់ឯកសារពិតជាដូចគ្នាជាមួយនឹងអ្វីដែលបានផ្តល់។

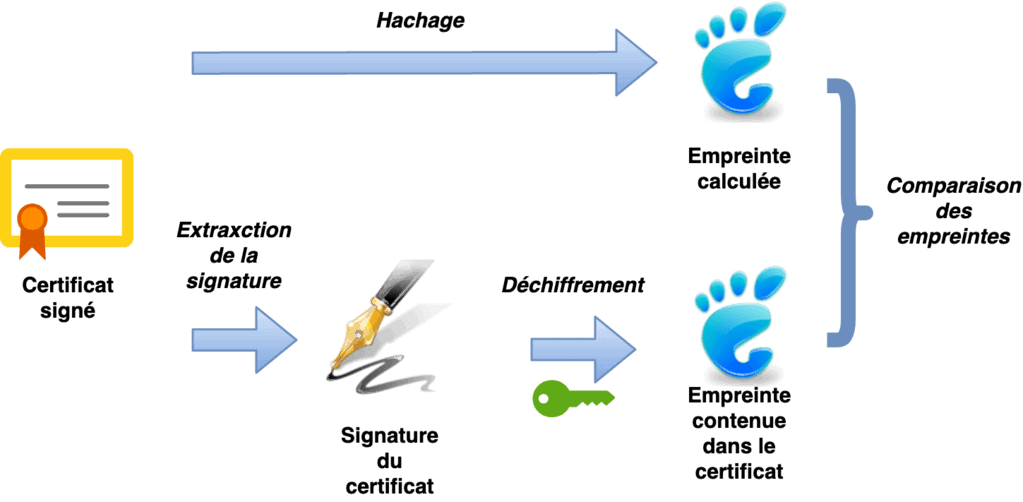

- ហត្ថលេខាឌីជីថល ឬអេឡិចត្រូនិចនៃឯកសារs: នៅទីនេះ ឯកសារត្រូវបានផ្ញើដោយផ្ទាល់ទៅមុខងារ hash ។ ឯកសារត្រូវបានផ្ញើក្នុងពេលតែមួយជាមួយស្នាមម្រាមដៃ។ អ្នកប្រើនឹងត្រូវតែឌិគ្រីបស្នាមមេដៃដែលបានទទួល និងផ្ទៀងផ្ទាត់ថាវាត្រូវគ្នានឹងការគណនាស្នាមម្រាមដៃដែលភ្ជាប់ជាមួយទិន្នន័យដែលទទួល។

- ការប្រើប្រាស់តារាងសញ្ញា ៖ ប្រសិនបើអ្នកចង់ធ្វើវា អ្នកនឹងត្រូវប្រើវាក្នុងការអភិវឌ្ឍន៍កម្មវិធី ដើម្បីធ្វើឱ្យអ្វីៗដំណើរការបានល្អ។

- ទាក់ទងនឹងការផ្ទុកទិន្នន័យ ៖ ដើម្បីធានាដល់អ្នកអំពីវត្តមានរបស់ឯកសារ អ្នកនឹងត្រូវធានាខ្លួនឯងឡើងវិញថា ហត្ថលេខាក៏នៅទីនោះដែរ ដូច្នេះអ្នកមិនចាំបាច់រក្សាទុកវាម្តងទៀតទេ។ នេះជាការកោតសរសើរយ៉ាងខ្លាំង ព្រោះប្រសិនបើវាជាឯកសារដែលមានទំហំធំ វានឹងចំណាយពេលតិចជាងមុនសម្រាប់ការគណនាហត្ថលេខានៃស្នាមម្រាមដៃដែលបានចុះឈ្មោះ។

🚀ប្រើការសរសេរកូដ

មុខងារដែលរក្សាពាក្យសម្ងាត់របស់អ្នកឱ្យមានសុវត្ថិភាពគឺវាយកអត្ថបទនៃពាក្យសម្ងាត់របស់អ្នកហើយកិនវាទៅជាហត្ថលេខា។ ហត្ថលេខានេះត្រូវបានគេហៅថាផងដែរ។ បោះពុម្ព "។

កុំព្យូទ័រមិនផ្ញើពាក្យសម្ងាត់របស់អ្នកទៅម៉ាស៊ីនមេទេ វាបញ្ជូនតែហត្ថលេខាពាក្យសម្ងាត់របស់អ្នកប៉ុណ្ណោះ។ នៅពេលនេះ ម៉ាស៊ីនមេមិនរក្សាទុកពាក្យសម្ងាត់ទេ ប៉ុន្តែជាហត្ថលេខាដែលត្រូវបានកិន។

អត្ថបទដែលត្រូវអាន៖ របៀបភ្នាល់លើហ្គេមទូរទស្សន៍ផ្សាយផ្ទាល់លើ 1xbet

ទទួលបានប្រាក់រង្វាន់ 200% បន្ទាប់ពីការដាក់ប្រាក់ដំបូងរបស់អ្នក។ ប្រើលេខកូដផ្សព្វផ្សាយផ្លូវការនេះ៖ argent2035

នៅពេលដែលកុំព្យូទ័រភ្ជាប់ នោះម៉ាស៊ីនមេនឹងមិនផ្ទៀងផ្ទាត់អត្តសញ្ញាណនៃពាក្យសម្ងាត់របស់អ្នកទេ ប៉ុន្តែថាតើហត្ថលេខានៃពាក្យសម្ងាត់របស់អ្នកដូចគ្នាជាមួយនឹងអ្នកដែលបានចុះឈ្មោះដែរឬទេ។

ដូច្នេះកុំបារម្ភអំពីនរណាម្នាក់ដែលប្រើពាក្យសម្ងាត់របស់អ្នក ពីព្រោះមុខងារ hash កាត់បន្ថយហានិភ័យនៃចរាចរណ៍ជាមួយនឹងការកិនពាក្យសម្ងាត់។

🚀មុខងារ hash ដ៏ល្បីល្បាញ

ឥឡូវនេះយើងនឹងណែនាំមុខងារល្បីៗ និងគេហទំព័រមួយចំនួនដែលជួយអ្នក។

⚡️MD5

ប្រាកដណាស់មនុស្សមួយចំនួនបានឮរួចហើយ។ មុខងារ hash នេះត្រូវបានគេប្រើយ៉ាងល្អ ហើយច្រើនទៀត ដូច្នេះបើនិយាយពីសុវត្ថិភាព គួរតែប្តូរទៅកំណែដែលរឹងមាំបំផុតដែលអាចប្រើបាន ព្រោះមានផលវិបាកនៃការប៉ះទង្គិច។

អត្ថបទគួរអាន៖ គ្រប់គ្រងគណនីអាជីវកម្មរបស់អ្នកឱ្យបានល្អ។

ចំណាំថាមុខងារនេះត្រឡប់សញ្ញា 128 ប៊ីតដោយផ្ទាល់។

⚡️SHA1

SHA1 ពីមុនគឺជាមុខងារជំនួសរបស់ MD5ព្រោះវាបញ្ជូនសញ្ញា 160 ប៊ីត ហើយវាមិនផ្តល់ឱកាសក្នុងការជួបការប៉ះទង្គិចគ្នាទេ។

នេះបានផ្លាស់ប្តូរពីឆ្នាំ 2004 ដល់ឆ្នាំ 2005 នៅពេលដែលការវាយប្រហារជាច្រើនបានបង្ហាញពីលទ្ធភាពនៃការបង្កើតការប៉ះទង្គិចគ្នា។

ចាប់តាំងពីថ្ងៃនោះមក វាមិនត្រូវបានគេណែនាំឱ្យប្រើមុខងារ SHA1 នេះទេ។ ប៉ុន្តែសព្វថ្ងៃនេះ មនុស្សជាច្រើននៅតែប្រើមុខងារនេះដដែល។

គិតត្រឹមថ្ងៃទី 31 ខែធ្នូ ឆ្នាំ 2016 វិញ្ញាបនបត្រឌីជីថលដែលបានប្រើ SHA1 លែងមានសុពលភាពទៀតហើយ។

⚡️SHA2

មាន SHA256 et SHA512ពួកវាជាស្តង់ដារធំបំផុតពីរដែលបច្ចុប្បន្នកំពុងប្រើប្រាស់។

យើងនិយាយរឿងនេះដោយភាពប្រាកដប្រជា ព្រោះយើងមិនទាន់រកឃើញភាពងាយរងគ្រោះផ្នែកសុវត្ថិភាពណាមួយនៅលើមុខងារផ្សេងគ្នាទាំងនេះនៅឡើយ។ ពួកគេមានលទ្ធភាពផលិតហត្ថលេខាក្នុងកម្ពស់រៀងៗខ្លួន 256 និង 512 ប៊ីត។

ជាចុងក្រោយ យើងនឹងណែនាំអ្នកទៅកាន់គេហទំព័រមួយចំនួនដែលផ្តល់ឱ្យអ្នកនូវលទ្ធភាពនៃការបង្កើតហត្ថលេខាឌីជីថលជាមួយនឹងឯកសារ ឬទិន្នន័យ ហើយថែមទាំងប្រើប្រាស់មុខងារ hash ផ្សេងៗផងដែរ។

- ប្រសិនបើអ្នកចង់អ៊ិនគ្រីបអត្ថបទ អ្នកមាន៖ http://www.cryptage-md5.com/

- ដើម្បីអ៊ិនគ្រីបជាភាសាអង់គ្លេស៖ http://onlinemd5.com/

ត្រូវប្រាកដថាប្រើពួកវាឱ្យបានល្អដើម្បីទាញយកអត្ថប្រយោជន៍ពីមុខងាររបស់ពួកគេ។

🚀 សេចក្តីសន្និដ្ឋាន

សញ្ញាគឺលើសពីមុខងារគណិតវិទ្យា។ វាជាឧបករណ៍ដ៏មានឥទ្ធិពលក្នុងវិស័យសុវត្ថិភាពកុំព្យូទ័រ។ នៅក្នុងអត្ថបទនេះ យើងបានស្វែងយល់ពីមូលដ្ឋានគ្រឹះនៃ hashing និងភាពពាក់ព័ន្ធរបស់វានៅក្នុងទិដ្ឋភាពឌីជីថលនាពេលបច្ចុប្បន្ននេះ។

យើងបានរៀនថា hashing ផ្តល់នូវវិធីសាស្រ្តដ៏មានប្រសិទ្ធភាពមួយសម្រាប់ការផ្ទៀងផ្ទាត់ភាពត្រឹមត្រូវនៃទិន្នន័យ ការរកឃើញការរំខាន ឬកំហុស។ ជាងនេះទៅទៀត វាដើរតួយ៉ាងសំខាន់ក្នុងការធានាពាក្យសម្ងាត់ ដែលធ្វើឱ្យពួកវាមិនអាចបំបែកបាន ហើយដូច្នេះការពារព័ត៌មានរសើប។

អត្ថបទគួរអាន៖ តើធ្វើដូចម្តេចដើម្បីផ្តល់ហិរញ្ញប្បទានដល់គម្រោងរបស់អ្នកតាមថវិកាតឹងតែង?

លើសពីការប្រើប្រាស់ទូទៅទាំងនេះ យើងក៏បានរកឃើញកម្មវិធីជាច្រើននៃការ hashing ក្នុងវិស័យផ្សេងៗនៃកុំព្យូទ័រ។ មិនថាសម្រាប់ការផ្ទុកទិន្នន័យ ការដកស្ទួន តារាង hash ឬការទាញយកព័ត៌មាន ការ hashing បង្ហាញឱ្យឃើញ ឧបករណ៍ចម្រុះ និងមានប្រសិទ្ធភាព។

ទោះជាយ៉ាងណាក៏ដោយ វាមានសារៈសំខាន់ណាស់ក្នុងការជ្រើសរើសក្បួនដោះស្រាយ hashing យ៉ាងប្រុងប្រយ័ត្នតាមតម្រូវការជាក់លាក់។ ស្តង់ដារបច្ចុប្បន្ន, ដូចជា SHA-256 ឬ SHA-512ផ្តល់កម្រិតសុវត្ថិភាពខ្ពស់ជាងមុន ហើយគួរតែត្រូវបានគេពេញចិត្តជាងក្បួនដោះស្រាយហួសសម័យ ឬងាយរងគ្រោះ។

សំណួរដែលគេច្រើនសួរ

⚡️តើយើងប្រើហាស់ដើម្បីអ្វី?

អ្វីដែលគួរឱ្យចាប់អារម្មណ៍នៅក្នុង hash គឺមិនមានវិធីដែលទិន្នន័យនៅក្នុងសំណួរនោះទេ ប៉ុន្តែជាហត្ថលេខារបស់ពួកគេដែលអនុញ្ញាតឱ្យមានកម្រិតសុវត្ថិភាពទិន្នន័យល្អ។

⚡️តើអ្វីទៅជាការប៉ះទង្គិចគ្នា?

ការប៉ះទង្គិចត្រូវបានតំណាងនៅពេលដែលទិន្នន័យផ្សេងៗគ្នាជាច្រើនពីគ្នាទៅវិញទៅមកផ្តល់ស្នាមម្រាមដៃដូចគ្នា។ ប៉ុន្តែកុំបារម្ភប្រសិនបើរឿងនេះកើតឡើង ព្រោះវាគ្រាន់តែជាបញ្ហានៃការត្រួតពិនិត្យសាមញ្ញថាតើស្នាមម្រាមដៃដែលយើងបានទទួលសម្រាប់ទិន្នន័យគឺដូចគ្នាជាមួយនឹងទិន្នន័យដែលបានផ្ញើ។

ចប់ហើយ!!

យើងសង្ឃឹមថាអ្នកពេញចិត្ត ហើយមុខងារ hash មិនមានអាថ៌កំបាំងទៀតទេសម្រាប់អ្នក។

commentaire អ៊ុ Laisser