Kaikki hashuksesta

Nykypäivän digitaalisessa maailmassa tietoturva on suuri huolenaihe yksilöille ja organisaatioille. Salasanasuojauksesta tietojen eheyteen on tärkeää, että käytössä on vankat mekanismit arkaluonteisten tietojen luottamuksellisuuden ja aitouden varmistamiseksi. Tässä tulee hajautus käyttöön.

Hashing, perustavanlaatuinen salaustekniikka, tarjoaa a voimakas korjaus suojata tiedot peruuttamattomasti.

Tässä artikkelissa perehdymme hajautusjärjestelmän yksityiskohtiin, tutkimme sen toimintaa, sen sovelluksia ja sen merkitystä IT-tietoturvaympäristössä.

Saat 200 % bonuksen ensimmäisen talletuksesi jälkeen. Käytä tätä tarjouskoodia: argent2035

🚀 Mitä hash on?

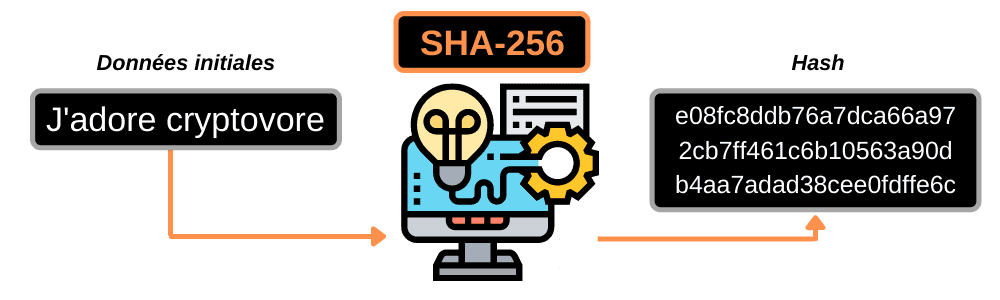

Yksinkertaisesti sanottuna Hash on matemaattinen muunnos, joka ottaa muuttuvan kokoisia tietoja ja muuntaa sen ainutlaatuiseksi kiinteän kokoiseksi digitaaliseksi sormenjäljeksi. Tämä jälki, jota usein kutsutaan "hasis", on kryptografinen tiivistelmä, joka tiivistää kaikki peruuttamatonta alkuperää olevat tiedot.

Toisin sanoen alkuperäisen datan rekonstruoiminen tiivisteestä on käytännössä mahdotonta, jolloin hajautus on olennainen yksisuuntainen tekniikka luottamuksellisuuden ja tiedon eheyden varmistamiseksi.

Yksi yleisimmistä hajautustavoista on tietojen eheyden tarkistuss. Laskemalla tiedoston tai tietojoukon sormenjälki on mahdollista havaita tietojen muuttaminen tai muuttaminen.

Pienikin muutos alkuperäisissä tiedoissa johtaa täysin erilaiseen sormenjälkiin, jolloin virheet tai manipulointiyritykset voidaan tunnistaa nopeasti.

Hash löytää paikkansa myös kryptografian alalla tarjoten a vahva salasanasuojaus ja arkaluonteisia tietoja. Sen sijaan, että salasanoja tallennettaisiin suoraan tietokantaan, suojatut järjestelmät tiivistävät ne ennen niiden tallentamista.

Kun käyttäjä syöttää salasanansa, se tiivistetään uudelleen ja sitä verrataan tallennettuun arvoon vahvistusta varten. Näin ollen, vaikka tietokantaan käytettäisiin luvatta, salasanat pysyvät salaamattomina.

Kaikkia hajautusalgoritmeja ei kuitenkaan luoda tasa-arvoisiksi. Joitakin pidetään vanhentuneina tai alttiina edistyneille salaushyökkäyksille.

Tietoturvaasiantuntijat suosittelevat vankkojen ja vakiintuneiden algoritmien käyttöä, kuten SHA-256 tai SHA-512 optimaalisen suojauksen varmistamiseksi.

🚀Miksi hash?

On tärkeää käyttää tiivistettä, jotta voidaan turvata jo tehdyt ja myös tulevat tapahtumat.

Kun verkkoon on tehty muutos, sinun on ehdottomasti muutettava kaikkia aiempia lohkoja sekä niihin liittyviä tiivisteitä. Jos teemme muutoksen koko verkkoon, luotava hash on sinun.

Luettava artikkeli: Kaikki takuusta

Sinun on verrattava hashiasi sekä verkon hajautusarvoa, jotta tapahtumaa ei vahvisteta.

Itse asiassa hash on yksi Markel-puun muodostamisen olennaisista elementeistä. Siksi tietyt kryptovaluutat voivat yhdistää useita hajautustoimintoja, joilla on erilaiset ominaisuudet kuin muilla.

🚀Hashingin säännöt ja ominaisuudet

Jotta hash-funktio olisi oikea, sen on noudatettava tiettyjä sääntöjä ja ominaisuuksia:

- Allekirjoituksen pituus käytetyn on aina oltava sama riippumatta siitä, kuinka paljon tietoja olet syöttänyt. Myöhemmin näemme, mitkä ovat sormenjälkien pituudet hash-funktioissa.

- sormenjäljistä, alkuperäistä dataa on mahdoton löytää: tiivisteen funktiot toimivat vain yhteen suuntaan.

- Allekirjoitusta ei ole mahdollista ennustaa. Sinun on mahdotonta yrittää kuvitella allekirjoitusta tutkimalla tietoja.

- Jos sinulla on useita tietoja, jokaisen datan on oltava on erilaisia allekirjoituksia.

🚀Kuinka hajautus toimii

Todellisuudessa hajautus on automatisoitu prosessi, jota voidaan verrata sodan aikana lähetettyihin koodeihin.

Teoriassa on yksinkertaisesti tarpeen lisätä, siirtää tai muuttaa viestin eri merkkejä, jotta saadaan koodi, jonka on oltava täysin erilainen kuin muut ja lajissaan ainutlaatuinen.

Luettava artikkeli: Hanki joukkorahoitusta projektillesi

Hashissa voit luoda muuttuvasta täydentävästä syötteestä, kiinteästä koodista. Vaikka merkkijonon pituus olisi yli 5 kirjainta tai jopa 500 sanaa, sen pitäisi silti palauttaa vain yksi kokoinen tulos.

Hash-funktiot sisältävät kaikki samat ominaisuudet. Mitkä ovat :

- Deterministi : suoraan, kyseisen toiminnon jauhaimen läpikulun jälkeen, viestin tuloksen on kaikissa olosuhteissa oltava muuttumaton: paikat, hetki, toisto,…

- La vastus : funktiosta saatu tulos ei saa antaa kenenkään milloin tahansa palata alkuperäiseen viestiin.

- selvä : kahta samanlaista viestiä koskevasta funktiosta saatu tulos ei saa olla samanlainen, vaan pikemminkin erilainen ja helposti tunnistettavissa.

- Ainutlaatuinen : analyysin jälkeen kaksi eri viestiä ei voi tulla ulos samalla tuloksella.

- Tehokas : tulos ei saa viivästyä, sen on oltava välitön.

Hajautustekniikan tarkoitus on siis standardoida sisältö niin, että siinä on sama määrä merkkejä ja että tiedot voidaan tunnistaa yksilöllisesti yhdelle viestille toiselle.

🚀Erilaisten hash-toimintojen käytännöllinen käyttö

Tämä luettelo ei ole ollenkaan täydellinen, koska näille toiminnoille on useita muita käyttötarkoituksia:

- Salasanojen vertailu : kuten sanottu, salasanaa tallennettaessa kaikki tehdään turvallisuuden vuoksi.

- Ladattujen tietojen tarkistus : joissakin tapauksissa, esimerkiksi kun lataat tiedoston Internetistä, tiedoston alkuperäinen allekirjoitus on käytettävissä.

Se näytetään joko suoraan sivustolla tai toisessa erillisessä tiedostossa. Varmistaaksesi, että tiedosto on ladattu oikein, sinun on vain tarkistettava, että tiedoston allekirjoitus on todella sama kuin sen allekirjoitus.

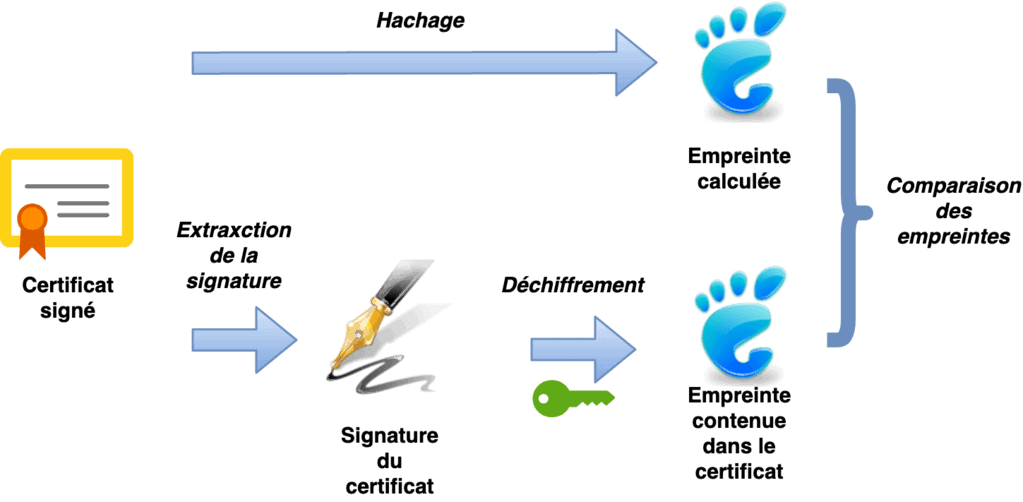

- Asiakirjojen digitaalinen tai sähköinen allekirjoituss: tässä asiakirjat lähetetään suoraan hajautustoimintoon. Asiakirjat lähetetään samaan aikaan sormenjälkien kanssa. Käyttäjän tarvitsee vain purkaa vastaanotettu sormenjälki ja varmistaa, että se vastaa vastaanotettuihin tietoihin liitetyn sormenjäljen laskentaa.

- Hash-taulukon käyttö : jos haluat tehdä sen, sinun on käytettävä sitä ohjelmistokehityksessä, jotta kaikki sujuisi hyvin.

- Tietojen säilytykseen liittyen : vakuuttaaksesi sinut asiakirjan olemassaolosta, sinun on vakuutettava itsellesi, että allekirjoitus on myös siellä, joten sinun ei tarvitse tallentaa sitä uudelleen. Tätä arvostetaan suuresti, koska jos kyseessä on suuri tiedosto, rekisteröidyn sormenjäljen allekirjoituksen laskeminen vie paljon vähemmän aikaa.

🚀Hash-koodauksen käyttö

Ominaisuus, joka pitää salasanasi turvassa, on se, joka ottaa salasanasi tekstin ja jauhaa sen allekirjoitukseksi. Tätä allekirjoitusta kutsutaan myös Empreinte '.

Tietokone ei lähetä salasanaasi palvelimelle, se lähettää vain salasanasi allekirjoituksen. Tällä hetkellä palvelin ei tallenna salasanaa, vaan pikemminkin hiottua allekirjoitusta.

Luettava artikkeli: Kuinka lyödä vetoa live-tv-peleistä 1xbetillä

Saat 200 % bonuksen ensimmäisen talletuksesi jälkeen. Käytä tätä virallista promokoodia: argent2035

Kun tietokone muodostaa yhteyden, palvelin ei tarkista salasanasi henkilöllisyyttä, vaan sitä, onko salasanasi allekirjoitus sama kuin rekisteröidyn.

Älä siis ole huolissasi siitä, että kukaan käyttää salasanaasi, koska hash-toiminto vähentää liikenteen riskiä salasanan jauhamisen myötä.

🚀Kuuluisia hash-toimintoja

Nyt esittelemme joitain kuuluisia toimintoja ja joitain sivustoja, jotka auttavat sinua.

⚡️MD5

Varmasti jotkut ovat jo kuulleet siitä. Tätä hash-toimintoa käytetään erittäin hyvin, ja varsinkin turvallisuuden kannalta on suositeltavaa vaihtaa vahvimpaan saatavilla olevaan versioon, koska törmäysten seuraukset ovat olemassa.

Luettava artikkeli: Hallitse yrityksesi tilejä hyvin

Huomaa, että tämä funktio palauttaa suoraan 128-bittisen hajautusarvon.

⚡️SHA1

SHA1 oli aiemmin korvaava toiminto MD5, koska se lähetti 160-bittisiä tiivisteitä eikä antanut mahdollisuutta törmätä.

Tämä muuttui vuodesta 2004-2005, jolloin useat hyökkäykset osoittivat mahdollisuuksia synnyttää törmäyksiä.

Tämän päivämäärän jälkeen ei ole todellakaan suositeltavaa käyttää tätä SHA1:n toimintoa. Mutta nykyään monet ihmiset käyttävät tätä ominaisuutta edelleen.

31. joulukuuta 2016 alkaen SHA1:tä käyttäneet digitaaliset varmenteet eivät ole enää voimassa.

⚡️SHA2

Koostua SHA256 et SHA512, ne ovat kaksi suurinta tällä hetkellä käytössä olevaa standardia.

Sanomme tämän varmuudella, koska emme ole vielä löytäneet tietoturva-aukkoja näissä eri toiminnoissa. Heillä on mahdollisuus tuottaa allekirjoituksia vastaavasti 256 ja 512 bittiä.

Lopuksi esittelemme sinulle joitakin sivustoja, jotka antavat sinulle mahdollisuuden luoda digitaalisia allekirjoituksia tiedostoilla tai tiedoilla sekä käyttää erilaisia hash-toimintoja.

- Jos haluat salata tekstin, sinulla on: http//www.cryptage-md5.com/

- Englanninkielinen salaus: http://onlinemd5.com/

Muista käyttää niitä hyvin hyödyntääksesi niiden toimintoja.

🚀 Johtopäätös

Hash on enemmän kuin pelkkä matemaattinen funktio. Se on tehokas työkalu tietoturvan alalla. Tässä artikkelissa tutkimme tiivistyksen perusteita ja sen merkitystä nykypäivän digitaalisessa ympäristössä.

Olemme oppineet, että hajautus on tehokas menetelmä tietojen eheyden tarkistamiseen, peukaloinnin tai virheiden havaitsemiseen. Lisäksi sillä on tärkeä rooli salasanojen turvaamisessa, mikä tekee niistä rikkoutumattomia ja suojaa siten arkaluonteisia tietoja.

Luettava artikkeli: Kuinka rahoittaa projektisi tiukalla budjetilla?

Näiden yleisten käyttötarkoitusten lisäksi löysimme myös hajautussovelluksen lukuisia sovelluksia tietojenkäsittelyn eri aloilla. Hajautus osoittautuu tietojen tallennukseen, kopioinnin poistamiseen, hajautustaulukoihin tai tiedonhakuun monipuolinen ja tehokas työkalu.

On kuitenkin erittäin tärkeää valita hajautusalgoritmi huolellisesti erityistarpeiden mukaan. nykyiset standardit, kuten SHA-256 tai SHA-512, tarjoavat korkeamman suojaustason, ja niitä tulisi suosia vanhentuneiden tai haavoittuvien algoritmien sijaan.

Usein Kysytyt Kysymykset

⚡️Mihin käytämme hashia?

Mielenkiintoinen asia hashissa ei ole millään tavalla kyseessä olevat tiedot, vaan niiden allekirjoitukset, jotka mahdollistavat hyvän tietoturvatason.

⚡️Mikä on törmäys hajautuksessa?

Törmäys esitetään, kun useat toisistaan eri tiedot antavat saman sormenjäljen. Mutta älä huoli, jos näin tapahtuu, sillä sinun tarvitsee vain tarkistaa, onko tiedoista saamamme sormenjälki sama kuin lähetettyjen tietojen sormenjälki.

Olemme valmiita !!

Toivomme, että olit tyytyväinen ja että hash-toiminnoilla ei ole enää salaisuuksia sinulle.

Jätä kommentti