ハッシュ化について

今日のデジタル世界では、データのセキュリティは個人や組織にとって大きな懸念事項です。 パスワード保護からデータの完全性まで、機密情報の機密性と信頼性を確保するための堅牢なメカニズムを導入することが不可欠です。 ここでハッシュが登場します。

基本的な暗号化技術であるハッシュは、 強力なソリューション データを不可逆的に保護します。

この記事では、ハッシュの詳細を掘り下げ、ハッシュの仕組み、アプリケーション、IT セキュリティ環境における関連性について探っていきます。

初回入金後に 200% ボーナスを獲得。 このプロモーション コードを使用します。 argent2035

🚀 ハッシュとは何ですか?

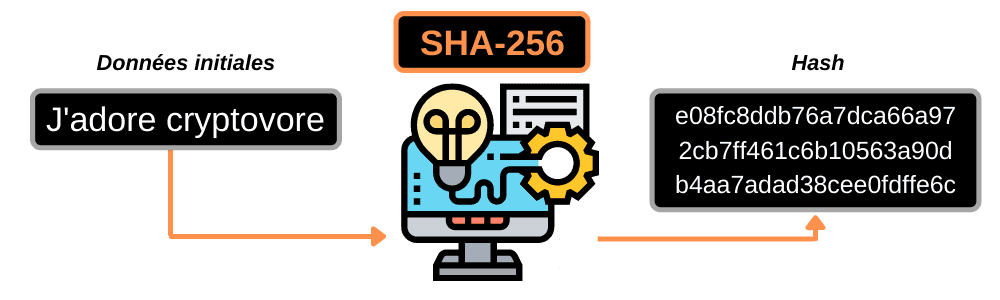

簡単に言えば、ハッシュは、可変サイズのデータを取得し、それを固有の固定サイズのデジタル指紋に変換する数学的変換です。 この刻印は、しばしば「」と呼ばれます。ハッシュ「」は、元に戻せないすべてのデータを要約した暗号ダイジェストです。

言い換えれば、ハッシュから元のデータを再構築することは事実上不可能であるため、ハッシュは機密性と情報の完全性を確保するために不可欠な一方向技術となっています。

ハッシュの最も一般的な用途の XNUMX つは次のとおりです。 データの整合性チェックs. ファイルまたはデータセットのフィンガープリントを計算することにより、データの変更または変更を検出することが可能になります。

元のデータにわずかな変更が加えられただけでも、まったく異なるフィンガープリントが得られるため、エラーや改ざんの試みをすぐに特定できます。

ハッシュは暗号化の分野でもその役割を果たしており、 強力なパスワード保護 そして機密情報。 安全なシステムは、パスワードをデータベースに直接保存するのではなく、保存する前にパスワードをハッシュします。

ユーザーがパスワードを入力すると、検証のために再度ハッシュ化され、保存されている値と比較されます。 したがって、データベースへの不正アクセスが発生した場合でも、パスワードは解読できないままになります。

ただし、すべてのハッシュ アルゴリズムが同じように作成されているわけではありません。 一部は時代遅れであるか、高度な暗号化攻撃に対して脆弱であると考えられています。

セキュリティの専門家は、堅牢で確立されたアルゴリズムの使用を推奨しています。 SHA-256 や SHA-512 など、最適なセキュリティを確保します。

🚀なぜハッシュなのか?

ハッシュを使用して、すでに実行されたトランザクションと今後実行されるトランザクションを保護できることが重要です。

ネットワーク上で変更を行ったら、以前のすべてのブロックとそれに関連するハッシュを必ず変更する必要があります。 ネットワーク全体に変更を加えた場合、生成されるハッシュはあなたのものになります。

読む記事: 令状についてのすべて

トランザクションを検証しないようにするには、自分のハッシュとネットワークのハッシュを比較する必要があります。

実際、ハッシュはマーケル ツリーの構成に不可欠な要素の XNUMX つです。 したがって、特定の暗号通貨では、他の暗号通貨とは異なる特性を持つ複数のハッシュ関数を組み合わせることが可能です。

🚀ハッシュ化のルールと特性

ハッシュ関数が正しくなるためには、特定のルールとプロパティに従う必要があります。

- 署名の長さ 入力したデータの量に関係なく、使用される値は常に同じである必要があります。 後で、ハッシュ関数内のフィンガープリントの長さを確認します。

- 指紋からは、 元のデータを見つけることは不可能です。ハッシュ内の関数は一方向にのみ機能します。

- サインを予測することは不可能です。 データを調べて署名を想像しようとすることは不可能です。

- 複数のデータがある場合、各データは 異なる署名があります。

🚀ハッシュの仕組み

実際、ハッシュ化は自動化されたプロセスであり、戦争中に送信されるコードにたとえられる可能性があります。

理論的には、他のものとは完全に異なり、その種類において一意でなければならないコードを取得するには、メッセージのさまざまな文字を追加、シフト、または変換するだけで済みます。

読む記事: プロジェクトのクラウドファンディングを獲得する

ハッシュを使用すると、可変の相補入力から固定コードを生成できます。 文字列の長さが 5 文字または 500 ワードを超えている場合でも、単一サイズの結果のみを返す必要があります。

ハッシュ関数にはすべて同じプロパティが含まれます。 それは次のとおりです:

- 決定論者 : 問題の機能をグラインダーを通過した直後、メッセージの結果は、あらゆる状況において、場所、瞬間、繰り返しなど、不変でなければなりません。

- La 抵抗 : 関数から得られた結果は、いつでも誰にも最初のメッセージに戻ることを許可してはなりません。

- 異なります : XNUMX つの類似したメッセージに関する関数から得られる結果は、類似しているのではなく、異なっており、容易に識別できる必要があります。

- ユニークな : 分析後、XNUMX つの異なるメッセージが同じ結果になることはありません。

- 効果的な : 結果は遅れてはならず、即時である必要があります。

したがって、ハッシュ化の目的は、内容を標準化して文字数が同じになるようにし、メッセージ間で独自の方法でデータを識別できるようにすることです。

🚀さまざまなハッシュ関数の実用的な使用法

これらの関数には他にもいくつかの用途があるため、このリストは完全ではありません。

- パスワード間の比較 : 前述したように、パスワードを登録するときは、セキュリティのためにすべてが行われます。

- ダウンロードしたデータの検証 : たとえば、インターネットからファイルをダウンロードする場合、ファイルの元の署名が利用できる場合があります。

サイト上に直接表示されるか、別のファイルに表示されます。 ファイルが正しくダウンロードされたことを確認するには、ファイルの署名が提供されたものと実際に同じであることを確認するだけです。

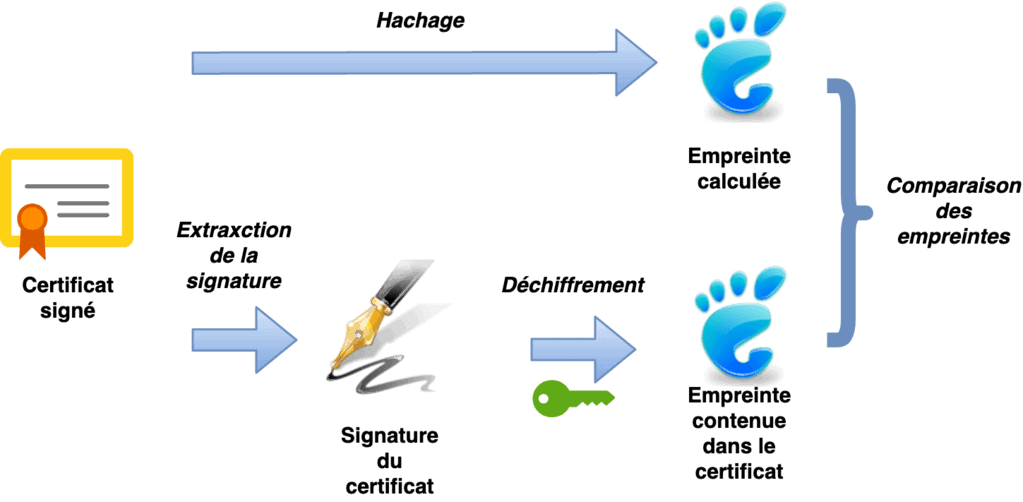

- 文書のデジタル署名または電子署名s: ここでは、ドキュメントはハッシュ関数に直接送信されます。 書類は指紋と同時に送信されます。 ユーザーは、受信したフィンガープリントを解読し、それが受信したデータに添付されたフィンガープリントの計算に一致することを確認するだけで済みます。

- ハッシュテーブルの使用 : それをやりたい場合は、すべてをうまく進めるためにソフトウェア開発でそれを使用する必要があります。

- データ保管について : 文書が存在することを安心させるには、署名もそこにあることを確認して、再度保存する必要がないことを確認する必要があります。 ファイルが大きい場合、登録された指紋の署名の計算にかかる時間が大幅に短縮されるため、これは非常にありがたいことです。

🚀ハッシュコーディングの使用

パスワードを安全に保つ機能は、パスワードのテキストを取得して署名に加工する機能です。 この署名はとも呼ばれます インプリント '。

コンピューターはパスワードをサーバーに送信せず、パスワードの署名を送信するだけです。 現時点では、サーバーはパスワードを保存せず、研削された署名を保存します。

読むべき記事: 1xbet のライブ TV ゲームに賭ける方法

初回入金後に 200% ボーナスを獲得。 この公式プロモーション コードを使用します。 argent2035

コンピュータが接続すると、サーバーはパスワードの本人確認ではなく、パスワードの署名が登録されているものと同じであるかどうかを確認します。

したがって、ハッシュ関数によりパスワード研磨によるトラフィックのリスクが軽減されるため、誰かがパスワードを使用することを心配する必要はありません。

🚀有名なハッシュ関数

有名な機能と役立つサイトをいくつか紹介します。

⚡️MD5

きっとすでに聞いたことがある人もいるでしょう。 このハッシュ関数は非常によく使われており、衝突の影響が存在するため、セキュリティの観点からは、利用可能な最も堅牢なバージョンに切り替えることをお勧めします。

読む記事: ビジネスアカウントを適切に管理する

この関数は 128 ビット ハッシュを直接返すことに注意してください。

⚡️SHA1

SHA1 以前は の代替機能でした MD5160 ビットのハッシュを送信し、衝突が発生する可能性がなかったからです。

これは 2004 年から 2005 年にかけて変化し、いくつかの攻撃で衝突が発生する可能性が示されました。

その日以来、SHA1 のこの機能を使用することはあまりお勧めできません。 しかし、現在でも多くの人がこの機能を使用しています。

31 年 2016 月 1 日以降、SHAXNUMX を使用したデジタル証明書は無効になりました。

⚡️SHA2

からなる SHA256 et SHA512、これらは現在使用されている XNUMX つの最大の標準です。

これらのさまざまな機能にセキュリティ上の脆弱性はまだ見つかっていないため、これは確信をもって言えます。 それぞれの高さで署名を作成する可能性があります。 256ビットと512ビット。

最後に、ファイルやデータを使用してデジタル署名を生成したり、さまざまなハッシュ関数を使用したりできるサイトをいくつか紹介します。

- テキストを暗号化したい場合は、http//www.cryptage-md5.com/ を使用してください。

- 英語で暗号化するには: http://onlinemd5.com/

それぞれの機能を有効に活用するために、上手に活用しましょう。

🚀結論

ハッシュは単なる数学関数ではありません。 これは、コンピュータ セキュリティの分野における強力なツールです。 この記事では、ハッシュの基本と、今日のデジタル環境におけるハッシュの関連性について説明しました。

私たちは、ハッシュがデータの整合性を検証し、改ざんやエラーを検出するための効果的な方法であることを学びました。 さらに、パスワードを保護して解読不能にし、機密情報を保護する上で重要な役割を果たします。

読むべき記事: 限られた予算でプロジェクトに資金を提供するにはどうすればよいですか?

これらの一般的な用途を超えて、コンピューティングのさまざまな分野におけるハッシュの複数の用途も発見しました。 データストレージ、重複排除、ハッシュテーブル、情報検索のいずれの場合でも、ハッシュは次のような用途に適していることが証明されています。 多用途かつ効果的なツール。

ただし、特定のニーズに応じてハッシュ アルゴリズムを慎重に選択することが重要です。 現在の基準、 SHA-256 や SHA-512 など、より高いレベルのセキュリティを提供するため、古いアルゴリズムや脆弱なアルゴリズムよりも優先される必要があります。

よくある質問

⚡️ハッシュは何に使用するのですか?

ハッシュで興味深いのは、問題のデータではなく、むしろ、適切なレベルのデータ セキュリティを可能にする署名です。

⚡️ハッシュにおける衝突とは何ですか?

衝突は、互いに異なるいくつかのデータが同じフィンガープリントを与える場合に表されます。 ただし、このようなことが起こっても心配する必要はありません。受信したデータのフィンガープリントが送信されたデータのフィンガープリントと同じであるかどうかを簡単にチェックするだけです。

終わりました !!

あなたが満足して、ハッシュ関数にもう秘密がなくなったことを願っています。

コメントを残します