ທັງຫມົດກ່ຽວກັບການ hashing

ໃນໂລກດິຈິຕອນໃນມື້ນີ້, ຄວາມປອດໄພຂອງຂໍ້ມູນແມ່ນຄວາມກັງວົນທີ່ສໍາຄັນສໍາລັບບຸກຄົນແລະອົງການຈັດຕັ້ງ. ຈາກການປົກປ້ອງລະຫັດຜ່ານເຖິງຄວາມສົມບູນຂອງຂໍ້ມູນ, ມັນເປັນສິ່ງຈໍາເປັນທີ່ຈະຕ້ອງມີກົນໄກທີ່ເຂັ້ມແຂງເພື່ອຮັບປະກັນຄວາມລັບແລະຄວາມຖືກຕ້ອງຂອງຂໍ້ມູນທີ່ລະອຽດອ່ອນ. ນີ້ແມ່ນບ່ອນທີ່ hashing ເຂົ້າໄປໃນການຫຼິ້ນ.

Hashing, ເຕັກນິກການເຂົ້າລະຫັດພື້ນຖານ, ສະຫນອງ ການແກ້ໄຂທີ່ມີອໍານາດ ເພື່ອຮັບປະກັນຂໍ້ມູນ irreversibly.

ໃນບົດຄວາມນີ້, ພວກເຮົາຈະເຂົ້າໄປໃນລາຍລະອຽດຂອງ hashing, ຄົ້ນຫາວິທີການເຮັດວຽກ, ຄໍາຮ້ອງສະຫມັກຂອງມັນ, ແລະຄວາມກ່ຽວຂ້ອງຂອງມັນຢູ່ໃນພູມສັນຖານຄວາມປອດໄພ IT.

ຮັບໂບນັດ 200% ຫຼັງຈາກເງິນຝາກຄັ້ງທຳອິດຂອງທ່ານ. ໃຊ້ລະຫັດໂປຣໂມຊັນນີ້: argent2035

🚀 hashing ແມ່ນຫຍັງ?

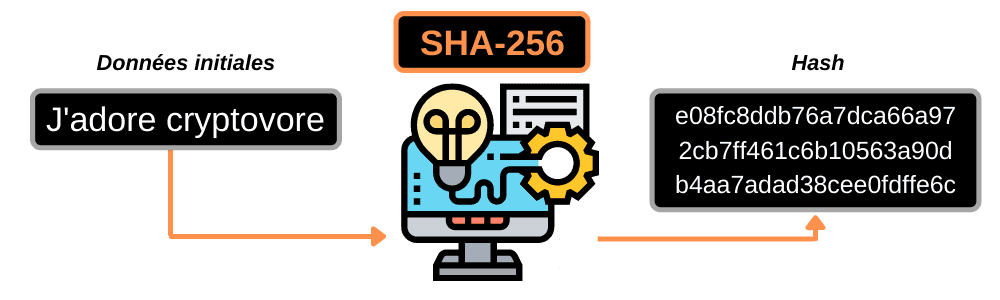

Hashing, ເວົ້າງ່າຍໆ, ແມ່ນການຫັນປ່ຽນທາງຄະນິດສາດທີ່ເອົາຂໍ້ມູນຂອງຂະຫນາດຕົວແປແລະປ່ຽນເປັນນິ້ວມືດິຈິຕອນທີ່ເປັນເອກະລັກຂອງຂະຫນາດຄົງທີ່. imprint ນີ້, ມັກເອີ້ນວ່າ "hash“, ເປັນການຍ່ອຍສະຫຼາຍການເຂົ້າລະຫັດລັບທີ່ສະຫຼຸບທຸກຂໍ້ມູນຕົ້ນສະບັບທີ່ບໍ່ສາມາດປີ້ນກັບກັນໄດ້.

ເວົ້າອີກຢ່າງ ໜຶ່ງ, ມັນເປັນໄປບໍ່ໄດ້ທີ່ຈະສ້າງຂໍ້ມູນຕົ້ນສະບັບຄືນ ໃໝ່ ຈາກລາຍນິ້ວມື, ການເຮັດ hashing ເປັນເຕັກນິກ ໜຶ່ງ ທີ່ ຈຳ ເປັນໃນການຮັບປະກັນຄວາມລັບແລະຄວາມຊື່ສັດຂອງຂໍ້ມູນ.

ຫນຶ່ງໃນການນໍາໃຊ້ທົ່ວໄປທີ່ສຸດຂອງ hashing ແມ່ນ ການກວດສອບຄວາມຖືກຕ້ອງຂອງຂໍ້ມູນs. ໂດຍການຄິດໄລ່ລາຍນິ້ວມືຂອງໄຟລ໌ ຫຼືຊຸດຂໍ້ມູນ, ມັນສາມາດກວດພົບການປ່ຽນແປງ ຫຼືການດັດແກ້ຂໍ້ມູນໃດໆ.

ເຖິງແມ່ນວ່າການປ່ຽນແປງເລັກນ້ອຍໃນຂໍ້ມູນຕົ້ນສະບັບຈະເຮັດໃຫ້ມີລາຍນິ້ວມືທີ່ແຕກຕ່າງກັນຢ່າງສິ້ນເຊີງ, ເຮັດໃຫ້ມັນງ່າຍຕໍ່ການລະບຸຄວາມຜິດພາດຫຼືຄວາມພະຍາຍາມການຫມູນໃຊ້.

Hashing ຍັງຊອກຫາສະຖານທີ່ຂອງຕົນໃນພາກສະຫນາມຂອງ cryptography, ການສະຫນອງ ການປົກປ້ອງລະຫັດຜ່ານທີ່ເຂັ້ມແຂງ ແລະຂໍ້ມູນລະອຽດອ່ອນ. ແທນທີ່ຈະເກັບຮັກສາລະຫັດຜ່ານໂດຍກົງໃນຖານຂໍ້ມູນ, ລະບົບຄວາມປອດໄພ hash ໃຫ້ເຂົາເຈົ້າກ່ອນທີ່ຈະເກັບຮັກສາໃຫ້ເຂົາເຈົ້າ.

ເມື່ອຜູ້ໃຊ້ໃສ່ລະຫັດຜ່ານຂອງພວກເຂົາ, ມັນຖືກ hashed ອີກເທື່ອຫນຶ່ງແລະປຽບທຽບກັບມູນຄ່າທີ່ເກັບໄວ້ສໍາລັບການຢັ້ງຢືນ. ດັ່ງນັ້ນ, ເຖິງແມ່ນວ່າໃນກໍລະນີຂອງການເຂົ້າເຖິງຖານຂໍ້ມູນທີ່ບໍ່ໄດ້ຮັບອະນຸຍາດ, ລະຫັດຜ່ານຍັງ indecipherable.

ຢ່າງໃດກໍຕາມ, ບໍ່ແມ່ນທັງຫມົດ algorithms hashing ໄດ້ຖືກສ້າງຂື້ນເທົ່າທຽມກັນ. ບາງຄົນຖືກພິຈາລະນາວ່າລ້າສະໄໝ ຫຼືມີຄວາມສ່ຽງຕໍ່ການໂຈມຕີການເຂົ້າລະຫັດລັບຂັ້ນສູງ.

ຜູ້ຊ່ຽວຊານດ້ານຄວາມປອດໄພແນະນໍາໃຫ້ການນໍາໃຊ້ລະບົບທີ່ເຂັ້ມແຂງແລະການສ້າງຕັ້ງຂຶ້ນທີ່ດີ, ເຊັ່ນ SHA-256 ຫຼື SHA-512, ເພື່ອຮັບປະກັນຄວາມປອດໄພທີ່ດີທີ່ສຸດ.

🚀ເປັນຫຍັງຕ້ອງຫ້າມ?

ມັນເປັນສິ່ງສໍາຄັນທີ່ຈະນໍາໃຊ້ hash ເພື່ອໃຫ້ສາມາດຮັບປະກັນການເຮັດທຸລະກໍາທີ່ໄດ້ເຮັດແລ້ວແລະໃນອະນາຄົດ.

ເມື່ອການດັດແກ້ຖືກເຮັດຢູ່ໃນເຄືອຂ່າຍ, ທ່ານຈະຕ້ອງດັດແປງທັງຫມົດຂອງບລັອກທີ່ຜ່ານມາເຊັ່ນດຽວກັນກັບ hashes ທີ່ກ່ຽວຂ້ອງຂອງພວກເຂົາ. ຖ້າພວກເຮົາດັດແປງເຄືອຂ່າຍທັງຫມົດ, hash ທີ່ຈະຖືກສ້າງຂື້ນຈະເປັນຂອງເຈົ້າ.

ບົດຄວາມທີ່ຈະອ່ານ: ທຸກຢ່າງທີ່ເຈົ້າຕ້ອງການຮູ້ກ່ຽວກັບການຮັບປະກັນ

ທ່ານຈະຕ້ອງປຽບທຽບ hash ຂອງເຈົ້າເຊັ່ນດຽວກັນກັບເຄືອຂ່າຍເພື່ອບໍ່ໃຫ້ເຮັດທຸລະກໍາທີ່ຖືກຕ້ອງ.

ແທ້ຈິງແລ້ວ, hash ແມ່ນຫນຶ່ງໃນອົງປະກອບທີ່ສໍາຄັນສໍາລັບລັດຖະທໍາມະນູນຂອງຕົ້ນໄມ້ Markel. ດັ່ງນັ້ນ, ມັນເປັນໄປໄດ້ສໍາລັບ cryptocurrencies ບາງຢ່າງທີ່ຈະສົມທົບການທໍາງານ hash ຫຼາຍທີ່ມີຄຸນສົມບັດທີ່ແຕກຕ່າງຈາກຄົນອື່ນ.

🚀ກົດລະບຽບແລະຄຸນສົມບັດຂອງ hashing

ເພື່ອໃຫ້ຟັງຊັນ hash ຖືກຕ້ອງ, ມັນຕ້ອງປະຕິບັດຕາມກົດລະບຽບ ແລະຄຸນສົມບັດສະເພາະ:

- ຄວາມຍາວຂອງລາຍເຊັນ ນຳໃຊ້ຈະຕ້ອງຄືກັນສະເໝີໂດຍບໍ່ຄຳນຶງເຖິງຈຳນວນຂໍ້ມູນທີ່ທ່ານໄດ້ປ້ອນເຂົ້າ. ຕໍ່ມາ, ພວກເຮົາຈະເຫັນຄວາມຍາວຂອງ hash ໃນຫນ້າທີ່ hash.

- ຈາກການພິມ, ມັນເປັນໄປບໍ່ໄດ້ທີ່ຈະຊອກຫາຂໍ້ມູນຕົ້ນສະບັບ: ຫນ້າທີ່ຢູ່ໃນ hash ພຽງແຕ່ເຮັດວຽກໃນທິດທາງດຽວ.

- ມັນເປັນໄປບໍ່ໄດ້ທີ່ຈະຄາດຄະເນລາຍເຊັນ. ທ່ານບໍ່ສາມາດພະຍາຍາມຈິນຕະນາການລາຍເຊັນໂດຍການເບິ່ງຂໍ້ມູນ.

- ຖ້າທ່ານມີຂໍ້ມູນຫຼາຍຊິ້ນ, ຂໍ້ມູນແຕ່ລະອັນຕ້ອງ ມີລາຍເຊັນທີ່ແຕກຕ່າງກັນ.

🚀Hashing ເຮັດວຽກແນວໃດ

ໃນຄວາມເປັນຈິງ, hashing ເປັນຂະບວນການອັດຕະໂນມັດທີ່ມີທ່າແຮງທີ່ຈະໄດ້ຮັບການ assimilated ກັບ codecs ທີ່ຖືກສົ່ງໃນລະຫວ່າງສົງຄາມ.

ໃນທາງທິດສະດີ, ມັນເປັນສິ່ງຈໍາເປັນທີ່ຈະຕ້ອງເພີ່ມ, ປ່ຽນ, ຫຼືປ່ຽນລັກສະນະທີ່ແຕກຕ່າງກັນຂອງຂໍ້ຄວາມເພື່ອໃຫ້ໄດ້ລະຫັດທີ່ຕ້ອງແຕກຕ່າງຈາກຄົນອື່ນຢ່າງສົມບູນແລະເປັນເອກະລັກໃນປະເພດຂອງມັນ.

ບົດຄວາມທີ່ຈະອ່ານ: ໄດ້ຮັບການລະດົມທຶນສໍາລັບໂຄງການຂອງທ່ານ

Hashing ອະນຸຍາດໃຫ້ທ່ານສ້າງລະຫັດຄົງທີ່ຈາກການປ້ອນຂໍ້ມູນເສີມທີ່ປ່ຽນແປງໄດ້. ເຖິງແມ່ນວ່າຄວາມຍາວຂອງສະຕຣິງແມ່ນຫຼາຍກ່ວາ 5 ຕົວອັກສອນຫຼືແມ້ກະທັ້ງ 500 ຄໍາ, ມັນຄວນຈະໃຫ້ຜົນໄດ້ຮັບພຽງແຕ່ຂະຫນາດດຽວ.

ຟັງຊັນ Hash ທັງໝົດມີຄຸນສົມບັດດຽວກັນ. ເຊິ່ງແມ່ນ:

- ຕົວກໍານົດ : ໂດຍກົງ, ຫຼັງຈາກຜ່ານໂຮງງານຂອງຫນ້າທີ່ຢູ່ໃນຄໍາຖາມ, ຜົນໄດ້ຮັບຂອງຂໍ້ຄວາມ, ໃນທຸກສະຖານະການ, ຈະຕ້ອງປ່ຽນແປງໄດ້: ສະຖານທີ່, ເວລາ, ການຄ້າງຫ້ອງ, ແລະອື່ນໆ.

- La ຄວາມຕ້ານທານ : ຜົນໄດ້ຮັບທີ່ໄດ້ຮັບຈາກຟັງຊັນຈະຕ້ອງບໍ່ອະນຸຍາດໃຫ້ໃຜກັບຄືນໄປຫາຂໍ້ຄວາມເບື້ອງຕົ້ນໄດ້ທຸກເວລາ.

- ແຕກຕ່າງ : ຜົນໄດ້ຮັບທີ່ໄດ້ຮັບຈາກຟັງຊັນກ່ຽວກັບສອງຂໍ້ຄວາມທີ່ມີລັກສະນະຄ້າຍຄືກັນບໍ່ຄວນຈະຄ້າຍຄືກັນແຕ່ແຕກຕ່າງກັນແລະສາມາດກໍານົດໄດ້ງ່າຍ.

- ເປັນເອກະລັກ : ຫຼັງຈາກການວິເຄາະ, ສອງຂໍ້ຄວາມທີ່ແຕກຕ່າງກັນບໍ່ສາມາດອອກມາດ້ວຍຜົນໄດ້ຮັບດຽວກັນ.

- ປະສິດທິພາບ : ຜົນໄດ້ຮັບບໍ່ຕ້ອງຊັກຊ້າ, ມັນຕ້ອງທັນທີ.

ປະໂຫຍດຂອງການ hashing ແມ່ນເພື່ອມາດຕະຖານເນື້ອຫາເພື່ອໃຫ້ມີຈໍານວນຕົວອັກສອນທີ່ຄືກັນແລະສາມາດກໍານົດຂໍ້ມູນຈາກຂໍ້ຄວາມຫນຶ່ງໄປຫາອີກຂໍ້ຄວາມຫນຶ່ງ.

🚀ໃຊ້ຄອນກີດຂອງຫນ້າທີ່ hash ທີ່ແຕກຕ່າງກັນ

ບັນຊີລາຍຊື່ນີ້ແມ່ນບໍ່ຄົບຖ້ວນສົມບູນ, ເນື່ອງຈາກວ່າມີການນໍາໃຊ້ຫຼາຍຫນ້າທີ່ເຫຼົ່ານີ້:

- ການປຽບທຽບລະຫັດຜ່ານ : ດັ່ງທີ່ໄດ້ກ່າວ, ເມື່ອລົງທະບຽນລະຫັດຜ່ານຂອງທ່ານ, ທຸກສິ່ງທຸກຢ່າງແມ່ນເຮັດເພື່ອຄວາມປອດໄພ.

- ກຳລັງກວດສອບຂໍ້ມູນທີ່ທ່ານດາວໂຫຼດໄວ້ : ໃນບາງກໍລະນີ, ຕົວຢ່າງ, ເມື່ອທ່ານດາວໂຫຼດໄຟລ໌ຈາກອິນເຕີເນັດ, ມີລາຍເຊັນຕົ້ນສະບັບຂອງໄຟລ໌.

ມັນຖືກສະແດງໂດຍກົງຢູ່ໃນເວັບໄຊຫຼືໃນໄຟລ໌ອື່ນທີ່ຕັ້ງຢູ່ແຍກຕ່າງຫາກ. ເພື່ອໃຫ້ແນ່ໃຈວ່າໄຟລ໌ໄດ້ຖືກດາວໂຫຼດຢ່າງຖືກຕ້ອງ, ທ່ານພຽງແຕ່ຈະຕ້ອງກວດເບິ່ງວ່າລາຍເຊັນຂອງໄຟລ໌ແມ່ນຄືກັນກັບທີ່ສະຫນອງໃຫ້.

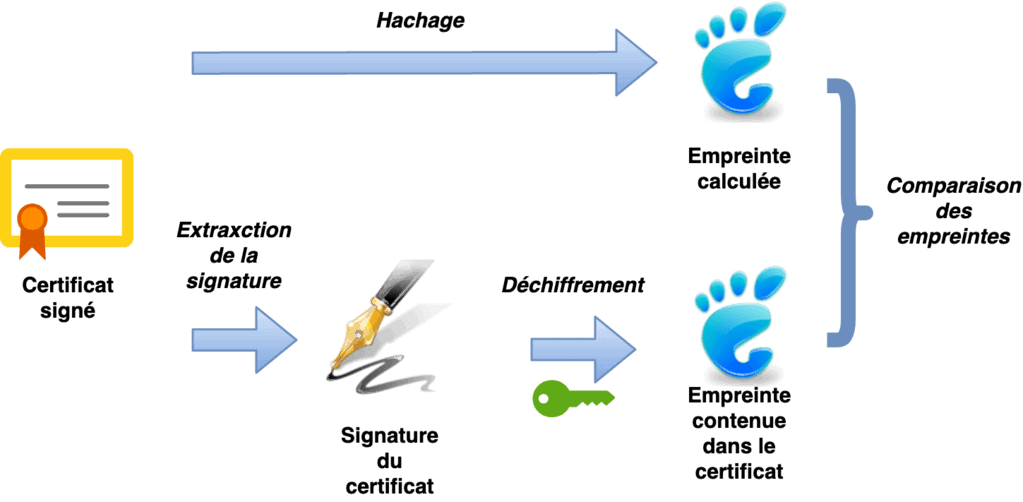

- ລາຍເຊັນດິຈິຕອນຫຼືເອເລັກໂຕຣນິກຂອງເອກະສານs: ນີ້, ເອກະສານໄດ້ຖືກສົ່ງໂດຍກົງເຂົ້າໄປໃນຫນ້າທີ່ hash. ເອກະສານຖືກສົ່ງໃນເວລາດຽວກັນກັບການພິມ. ຜູ້ໃຊ້ພຽງແຕ່ຈະຕ້ອງຖອດລະຫັດລາຍນິ້ວມືທີ່ໄດ້ຮັບແລະກວດສອບວ່າມັນສອດຄ່ອງກັບການຄິດໄລ່ຂອງລາຍນິ້ວມືທີ່ຕິດກັບຂໍ້ມູນທີ່ໄດ້ຮັບ.

- ການນໍາໃຊ້ຕາຕະລາງ hash : ຖ້າຫາກວ່າທ່ານຕ້ອງການທີ່ຈະເຮັດແນວນີ້, ທ່ານຈະຕ້ອງໄດ້ນໍາໃຊ້ມັນໃນການພັດທະນາຊອບແວເພື່ອເຮັດໃຫ້ທຸກສິ່ງທຸກຢ່າງດໍາເນີນການໄດ້ກ້ຽງ.

- ກ່ຽວກັບການເກັບຮັກສາຂໍ້ມູນ : ເພື່ອໃຫ້ແນ່ໃຈວ່າເອກະສານມີຢູ່, ທ່ານຈະຕ້ອງຮັບປະກັນຕົວເອງວ່າລາຍເຊັນມີຢູ່, ດັ່ງນັ້ນທ່ານບໍ່ຈໍາເປັນຕ້ອງບັນທຶກມັນອີກເທື່ອຫນຶ່ງ. ນີ້ແມ່ນຄວາມຊື່ນຊົມຫຼາຍ, ເພາະວ່າຖ້າມັນເປັນໄຟລ໌ທີ່ມີຂະຫນາດໃຫຍ່, ມັນຈະໃຊ້ເວລາຫນ້ອຍຫຼາຍສໍາລັບການຄິດໄລ່ລາຍເຊັນຂອງລາຍນິ້ວມືທີ່ບັນທຶກໄວ້.

🚀ໃຊ້ການເຂົ້າລະຫັດ hash

ຟັງຊັນທີ່ຊ່ວຍເຮັດໃຫ້ລະຫັດຜ່ານຂອງທ່ານປອດໄພແມ່ນຫນຶ່ງທີ່ເອົາຂໍ້ຄວາມຂອງລະຫັດຜ່ານຂອງທ່ານແລະ mills ມັນເພື່ອເຮັດໃຫ້ລາຍເຊັນ. ລາຍເຊັນນີ້ຍັງເອີ້ນວ່າ " ສໍານັກພິມ ".

ຄອມພິວເຕີບໍ່ໄດ້ສົ່ງລະຫັດຜ່ານຂອງທ່ານໄປຫາເຄື່ອງແມ່ຂ່າຍ, ແຕ່ພຽງແຕ່ສົ່ງລາຍເຊັນລະຫັດຜ່ານຂອງທ່ານເທົ່ານັ້ນ. ໃນເວລານີ້, ເຄື່ອງແມ່ຂ່າຍບໍ່ໄດ້ບັນທຶກລະຫັດຜ່ານ, ແຕ່ເປັນລາຍເຊັນທີ່ຖືກແຕ້ມ.

ບົດຄວາມທີ່ຈະອ່ານ: ວິທີການວາງເດີມພັນກັບເກມໂທລະພາບສົດໃນ 1xbet

ຮັບໂບນັດ 200% ຫຼັງຈາກເງິນຝາກຄັ້ງທຳອິດຂອງທ່ານ. ໃຊ້ລະຫັດໂປຣໂມຊັນຢ່າງເປັນທາງການນີ້: argent2035

ເມື່ອຄອມພິວເຕີເຊື່ອມຕໍ່, ເຊີບເວີຈະບໍ່ກວດເບິ່ງຕົວຕົນຂອງລະຫັດຜ່ານຂອງທ່ານ, ແຕ່ແນ່ນອນວ່າລາຍເຊັນຂອງລະຫັດຜ່ານຂອງທ່ານແມ່ນຄືກັນກັບທີ່ເກັບໄວ້ຫຼືບໍ່.

ສະນັ້ນບໍ່ຕ້ອງກັງວົນວ່າຜູ້ໃດຈະໃຊ້ລະຫັດຜ່ານຂອງເຈົ້າ, ເພາະວ່າຟັງຊັນ hashing ຫຼຸດຜ່ອນຄວາມສ່ຽງຂອງການຈະລາຈອນດ້ວຍການຂັດລະຫັດຜ່ານ.

🚀ຟັງຊັນ hash ທີ່ມີຊື່ສຽງ

ໃນປັດຈຸບັນພວກເຮົາຈະແນະນໍາບາງຫນ້າທີ່ທີ່ມີຊື່ສຽງແລະບາງເວັບໄຊທ໌ທີ່ຊ່ວຍໃຫ້ທ່ານ.

⚡️MD5

ແນ່ນອນວ່າບາງຄົນໄດ້ຍິນກ່ຽວກັບມັນ. ຟັງຊັນ hashing ນີ້ແມ່ນໃຊ້ໄດ້ດີຫຼາຍແລະແມ້ກະທັ້ງຫຼາຍໃນດ້ານຄວາມປອດໄພ, ມັນແມ່ນແນະນໍາໃຫ້ຍ້າຍໄປຢູ່ໃນສະບັບທີ່ເຂັ້ມແຂງທີ່ສຸດທີ່ມີຢູ່, ເນື່ອງຈາກວ່າຜົນສະທ້ອນຂອງການປະທະກັນແມ່ນມີຢູ່.

ບົດຄວາມທີ່ຈະອ່ານ: ຈັດການບັນຊີທຸລະກິດຂອງທ່ານໄດ້ດີ

ໃຫ້ສັງເກດວ່າຟັງຊັນນີ້ສົ່ງຄືນລາຍນິ້ວມື 128-ບິດໂດຍກົງ.

⚡️SHA1

SHA1 ໃນເມື່ອກ່ອນແມ່ນຫນ້າທີ່ທົດແທນຂອງ MD5, ເນື່ອງຈາກວ່າມັນສົ່ງ 160-bit fingerprints ແລະມັນບໍ່ໄດ້ໃຫ້ຄວາມເປັນໄປໄດ້ຂອງການພົບ collisions.

ນີ້ໄດ້ປ່ຽນແປງແຕ່ປີ 2004-2005, ເມື່ອການໂຈມຕີຫຼາຍຄັ້ງສະແດງໃຫ້ເຫັນຄວາມເປັນໄປໄດ້ຂອງການປະທະກັນ.

ນັບຕັ້ງແຕ່ວັນນີ້, ມັນບໍ່ສົມຄວນທີ່ຈະໃຊ້ຟັງຊັນ SHA1 ນີ້ແທ້ໆ. ແຕ່ມື້ນີ້, ຫຼາຍຄົນຍັງໃຊ້ຟັງຊັນນີ້.

ມາຮອດວັນທີ 31 ທັນວາ 2016, ໃບຢັ້ງຢືນດິຈິຕອນທີ່ໃຊ້ SHA1 ແມ່ນໃຊ້ບໍ່ໄດ້ອີກຕໍ່ໄປ.

⚡️SHA2

ປະກອບດ້ວຍ SHA256 et SHA512, ພວກເຂົາເຈົ້າແມ່ນຂອງສອງມາດຕະຖານທີ່ໃຫຍ່ທີ່ສຸດທີ່ຖືກນໍາໃຊ້ໃນປັດຈຸບັນ.

ພວກເຮົາເວົ້າເລື່ອງນີ້ຢ່າງແນ່ນອນ, ເພາະວ່າພວກເຮົາຍັງບໍ່ທັນພົບເຫັນຊ່ອງໂຫວ່ດ້ານຄວາມປອດໄພໃດໆໃນຫນ້າທີ່ທີ່ແຕກຕ່າງກັນເຫຼົ່ານີ້. ພວກເຂົາເຈົ້າມີຄວາມເປັນໄປໄດ້ຂອງການຜະລິດລາຍເຊັນໃນລະດັບຄວາມສູງຕາມລໍາດັບຂອງ 256 ແລະ 512 ບິດ.

ສຸດທ້າຍ, ພວກເຮົາຈະແນະນໍາທ່ານກ່ຽວກັບບາງເວັບໄຊທ໌ທີ່ໃຫ້ຄວາມເປັນໄປໄດ້ໃນການສ້າງລາຍເຊັນດິຈິຕອນດ້ວຍໄຟລ໌ຫຼືຂໍ້ມູນ, ແລະຍັງໃຊ້ຫນ້າທີ່ hash ທີ່ແຕກຕ່າງກັນ.

- ຖ້າທ່ານຕ້ອງການເຂົ້າລະຫັດຂໍ້ຄວາມ, ທ່ານມີ: http://www.cryptage-md5.com/

- ເພື່ອເຂົ້າລະຫັດໃນພາສາອັງກິດ: http://onlinemd5.com/

ໃຫ້ແນ່ໃຈວ່າທ່ານໃຊ້ພວກມັນຢ່າງຖືກຕ້ອງເພື່ອໃຊ້ປະໂຫຍດຈາກຫນ້າທີ່ຂອງພວກເຂົາ.

🚀ສະຫຼຸບ

Hashing ແມ່ນຫຼາຍກ່ວາພຽງແຕ່ຫນ້າທີ່ທາງຄະນິດສາດ. ມັນເປັນເຄື່ອງມືທີ່ມີປະສິດທິພາບໃນດ້ານຄວາມປອດໄພດ້ານໄອທີ. ໃນບົດຄວາມນີ້, ພວກເຮົາໄດ້ຄົ້ນຫາພື້ນຖານຂອງ hashing ແລະຄວາມກ່ຽວຂ້ອງຂອງມັນຢູ່ໃນພູມສັນຖານດິຈິຕອນຂອງມື້ນີ້.

ພວກເຮົາໄດ້ຮຽນຮູ້ວ່າ hashing ສະຫນອງວິທີການປະສິດທິຜົນສໍາລັບການກວດສອບຄວາມສົມບູນຂອງຂໍ້ມູນ, ການກວດສອບການປ່ຽນແປງຫຼືຄວາມຜິດພາດ. ນອກຈາກນັ້ນ, ມັນມີບົດບາດສໍາຄັນໃນການຮັກສາລະຫັດຜ່ານ, ເຮັດໃຫ້ມັນບໍ່ສາມາດ crackable ແລະດັ່ງນັ້ນຈຶ່ງປົກປ້ອງຂໍ້ມູນທີ່ລະອຽດອ່ອນ.

ບົດຄວາມທີ່ຈະອ່ານ: ເຮັດແນວໃດເພື່ອໃຫ້ໂຄງການຂອງທ່ານມີງົບປະມານທີ່ເຄັ່ງຄັດ?

ນອກເຫນືອຈາກການນໍາໃຊ້ທົ່ວໄປເຫຼົ່ານີ້, ພວກເຮົາຍັງໄດ້ຄົ້ນພົບຄໍາຮ້ອງສະຫມັກທີ່ຫຼາກຫຼາຍຂອງ hashing ໃນຂົງເຂດຕ່າງໆຂອງຄອມພິວເຕີ້. ບໍ່ວ່າຈະເປັນການເກັບຮັກສາຂໍ້ມູນ, ການຊໍ້າຊ້ອນ, ຕາຕະລາງ hash ຫຼືການດຶງຂໍ້ມູນ, hashing ພິສູດວ່າເປັນ ເຄື່ອງມືທີ່ຫຼາກຫຼາຍ ແລະມີປະສິດທິພາບ.

ຢ່າງໃດກໍ່ຕາມ, ມັນເປັນສິ່ງ ສຳ ຄັນທີ່ຈະເລືອກຢ່າງລະມັດລະວັງກ່ຽວກັບສູດການຄິດໄລ່ຂອງ hashing ໂດຍອີງໃສ່ຄວາມຕ້ອງການສະເພາະ. ມາດຕະຖານໃນປະຈຸບັນ, ເຊັ່ນ SHA-256 ຫຼື SHA-512, ສະເຫນີໃຫ້ມີລະດັບຄວາມປອດໄພທີ່ສູງຂຶ້ນແລະຄວນຈະໄດ້ຮັບການເອື້ອອໍານວຍຫຼາຍກວ່າ algorithms ທີ່ລ້າສະໄຫມຫຼືມີຄວາມສ່ຽງ.

ຄໍາຖາມທີ່ຖືກຖາມເລື້ອຍໆ

⚡️ ແຮຊແມ່ນຫຍັງ?

ສິ່ງທີ່ຫນ້າສົນໃຈກ່ຽວກັບການ hashing ແມ່ນບໍ່ຫມາຍຄວາມວ່າຂໍ້ມູນໃນຄໍາຖາມ, ແຕ່ແທນທີ່ຈະມີລາຍເຊັນຂອງພວກເຂົາທີ່ອະນຸຍາດໃຫ້ມີລະດັບຄວາມປອດໄພຂອງຂໍ້ມູນທີ່ດີ.

⚡️ການປະທະກັນໃນ hashing ແມ່ນຫຍັງ?

ການປະທະກັນເປັນຕົວແທນເມື່ອຂໍ້ມູນຫຼາຍອັນທີ່ແຕກຕ່າງກັນໃຫ້ລາຍນີ້ວມືດຽວກັນ. ແຕ່ບໍ່ຕ້ອງກັງວົນຖ້າສິ່ງນີ້ເກີດຂື້ນ, ເພາະວ່າມັນເປັນພຽງແຕ່ການກວດສອບງ່າຍໆວ່າລາຍນິ້ວມືທີ່ພວກເຮົາໄດ້ຮັບສໍາລັບຂໍ້ມູນແມ່ນຄືກັນກັບຂໍ້ມູນທີ່ສົ່ງ.

ເຮົາຈົບ!!

ພວກເຮົາຫວັງວ່າທ່ານຈະພໍໃຈ ແລະຟັງຊັນ hash ຈະບໍ່ຖືເປັນຄວາມລັບສຳລັບທ່ານອີກຕໍ່ໄປ.

ອອກຄໍາເຫັນເປັນ